Sybil攻击:揭秘网络安全隐形威胁及防御策略

时间:2025-04-02 | 作者: | 阅读:0Sybil 攻击:网络安全中的隐形威胁

在数字世界中,信任和安全至关重要。然而,一种名为“Sybil 攻击”的恶意行为正不断威胁着网络的稳定性和可靠性。这种攻击手法狡猾且难以防范,它利用虚假身份来操纵系统,对各种网络造成严重损害,从去中心化的区块链到看似安全的社交媒体平台,无一幸免。

Sybil 攻击的本质

Sybil 攻击的核心在于:一个实体伪造多个身份,从而在网络中获得不成比例的影响力。想象一下,一个人拥有无数个假账号,在投票系统中投下无数张选票,或者在社交媒体上散布虚假信息,制造舆论。这就是 Sybil 攻击的可怕之处。它利用系统对身份的依赖性,悄无声息地破坏着系统的公平性和完整性。 这个术语源于心理学中关于多重人格障碍的研究,恰如其分地描述了这种攻击的复杂性和欺骗性。

Sybil 攻击的主要特征包括:

- 单一攻击者控制多个虚假身份或节点。

- 目标是操纵或干扰网络的正常运作。

- 利用身份验证机制的漏洞。

- 既能攻击集中式系统,也能攻击去中心化系统。

- 破坏网络的完整性和安全性。

Sybil 攻击的现实案例

Sybil 攻击并非虚构的威胁。它在现实世界中广泛存在,并对各种系统造成了实际损害。例如,在区块链网络中,攻击者可能创建大量虚假节点来控制共识机制,从而窃取加密货币或操纵交易。在社交媒体上,虚假账号被用来散布谣言、操纵舆论,甚至进行网络欺凌。在在线投票系统中,Sybil 攻击则可能直接影响选举结果,破坏民主进程。甚至分布式哈希表(DHT),作为许多点对点网络的基础,也容易成为 Sybil 攻击的目标。

Sybil 攻击如何运作

Sybil 攻击的精髓在于伪造身份。攻击者通过创建大量虚假身份,从而在网络中占据主导地位。例如,在区块链中,他们可能会试图控制超过 50% 的网络计算能力,从而发起“51% 攻击”,控制整个网络。在社交媒体中,这些虚假账号可以协调一致地传播特定信息,压制真实用户的观点。攻击的成功与否,取决于网络识别真实身份的能力。一个薄弱的身份验证机制,正是 Sybil 攻击者梦寐以求的突破口。

Sybil 攻击的风险与后果

Sybil 攻击的后果不容小觑。对于去中心化系统,例如区块链,它会破坏共识机制的公平性和完整性,导致信任危机。社交媒体平台可能会充斥虚假信息,损害用户对信息的判断力。在线市场中的商品评价和评论被操纵,会严重影响消费者的购买决策。更严重的是,在投票系统中,Sybil 攻击会直接威胁民主进程,动摇公众对治理的信心。总之,Sybil 攻击会削弱网络的整体安全性和功能性,使其变得不可靠甚至瘫痪。

如何防范 Sybil 攻击

对抗 Sybil 攻击需要多管齐下,既要依靠技术手段,也要加强管理策略。加强身份验证机制是关键,例如,区块链网络使用工作量证明(PoW)或权益证明(PoS)来增加创建虚假节点的成本,从而提高攻击门槛。声誉系统可以奖励长期参与且值得信任的用户,并惩罚恶意行为。限制用户活动,例如限制每个 IP 地址或设备可以创建的账号数量,也可以有效降低 Sybil 攻击的成功率。总而言之,多层次的防御策略才是对抗 Sybil 攻击的最佳方法。

结语

Sybil 攻击是网络安全领域一个持续的挑战,它提醒我们,在构建任何依赖信任和去中心化的网络时,必须重视安全机制的建设。从区块链到社交媒体,Sybil 攻击的潜在影响是广泛而深远的。理解 Sybil 攻击的运作方式及其后果,对于开发有效的防御策略至关重要。只有不断改进技术、加强管理,才能在与 Sybil 攻击的斗争中占据主动,维护网络的健康和稳定。

福利游戏

相关文章

更多-

- 虚拟币转账时间揭秘:影响因素全解析

- 时间:2025-04-04

-

- 币圈交易所全球排名前五:币安、火币、Coinbase、FTX、OKE

- 时间:2025-04-04

-

- BNB投资指南:价值与风险分析

- 时间:2025-04-04

-

- XT.COM Pro注册下载教程:一站式指南

- 时间:2025-04-04

-

- 虚拟币量化交易平台大全:十大推荐

- 时间:2025-04-04

-

- Catizen (CATI):边玩边赚的区块链游戏

- 时间:2025-04-04

-

- XRP投资秘诀:4.4万变550万

- 时间:2025-04-04

-

- 长期投资必选:比特币、以太坊及山寨币

- 时间:2025-04-04

精选合集

更多大家都在玩

大家都在看

更多-

- ETC币前景与价格走势分析

- 时间:2025-04-04

-

- Gemini更新指南:不更新的风险与好处

- 时间:2025-04-04

-

- Gate.io芝麻开门:安全高效的全球数字资产交易平台

- 时间:2025-04-04

-

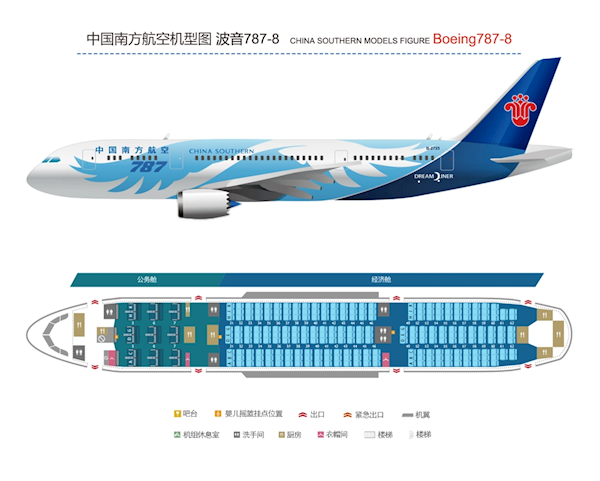

- 底价近40亿元!南航挂牌转让10架波音B787-8飞机

- 时间:2025-04-04

-

- GWC环球币现状:被抓传闻与上交易平台展望

- 时间:2025-04-04

-

- 比特币初期购买攻略:从P2P到ATM机

- 时间:2025-04-04

-

- XLM:全球支付利器,快速低费

- 时间:2025-04-04

-

- 元宇宙运作揭秘:虚拟与现实的融合

- 时间:2025-04-04