微软发布安全指南引导用户缓解和修复“幽灵 v2”漏洞

时间:2026-04-15 | 作者:318050 | 阅读:0微软发布安全指南,引导用户缓解和修复“幽灵 v2”漏洞

近期,微软发布了一份详细的安全指南,旨在帮助用户应对一个棘手的处理器漏洞——“幽灵 v2”(Spectre v2)。

该漏洞的官方编号为CVE-2022-0001。其攻击主要利用名为“分支历史注入”的技术。

影响范围广泛,波及自第六代(Skylake)架构以来推出的大量英特尔处理器。

硬件防护为何失效?

硬件层面的防护并未完全失效。英特尔与ARM已部署了相应的硬件缓解机制。

- 英特尔:增强间接分支限制猜测(EIBRS)

- ARM:CSV2技术

然而,“幽灵 v2”漏洞相当狡猾。它通过操纵分支历史缓冲区,巧妙地绕过了这些既有防护。

微软的应对策略

微软的指南为Windows用户提供了具体方案:通过修改系统注册表来启用相应的软件缓解措施。

这是加固系统安全的关键一步。但微软也坦诚提醒:部署缓解措施后,可能会对设备性能产生一定影响。

用户需要在安全与效率之间做出权衡。

漏洞为何难以修复?

修复困难源于现代处理器的核心性能优化机制——推测执行。

为提升速度,处理器会“猜测”并提前执行后续指令。这种“抢跑”机制虽提升了效率,却留下了安全隐患。

“幽灵”系列漏洞正是基于此而产生。彻底修复而不牺牲性能,至今仍是巨大挑战。

来源:整理自互联网

免责声明:文中图文均来自网络,如有侵权请联系删除,心愿游戏发布此文仅为传递信息,不代表心愿游戏认同其观点或证实其描述。

相关文章

更多-

- 老筆趣閣现在还能看吗

- 时间:2026-04-18

-

- 重返未来1999笃笃骨狂想增幅效果如何-重返未来1999笃笃骨狂想增幅效果怎样

- 时间:2026-04-18

-

- 除湿机一般一天开多久省电?

- 时间:2026-04-18

-

- 磁力猫最新版官网链接入口

- 时间:2026-04-18

-

- 荣耀6x锁屏广告需要开通会员才能关?

- 时间:2026-04-18

-

- 苹果手机官网查询正品方法

- 时间:2026-04-18

-

- 语雀官网登录入口

- 时间:2026-04-18

-

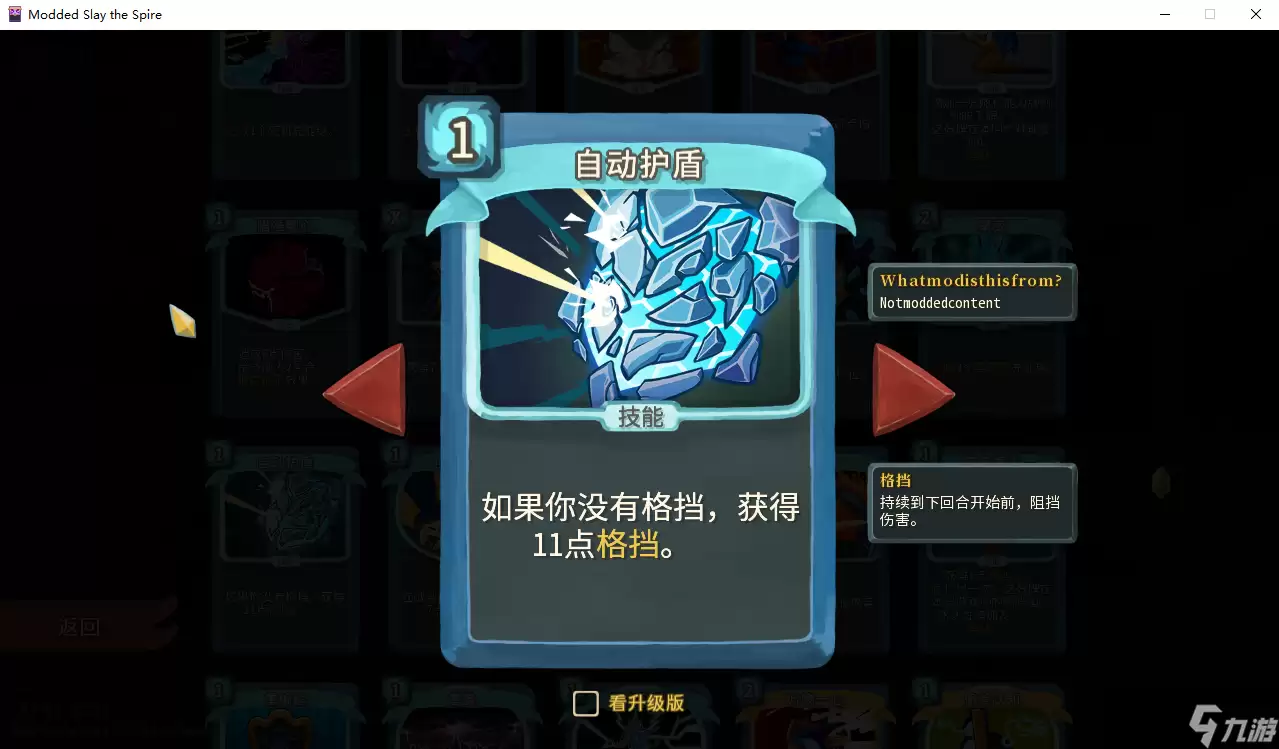

- 杀戮尖塔2机器人新手卡组怎么构筑-杀戮尖塔2机器人新手卡组构筑指南

- 时间:2026-04-18

精选合集

更多大家都在玩

大家都在看

更多-

- gmail 退出 不同版本有什么区别

- 时间:2026-04-18

-

- 方舟 发掘猴子在游戏中的多重能力

- 时间:2026-04-18

-

- 《恶魔复仇者TD》 以游戏为主的恶魔与塔防之间的殊死战斗

- 时间:2026-04-18

-

- 怎么有效保护恐龙 探索游戏机制

- 时间:2026-04-18

-

- 网络热词ん察觉是什么意思

- 时间:2026-04-18

-

- 罗丽好听的网名女生英文(精选100个)

- 时间:2026-04-18

-

- tcp udp 是什么?基础说明与使用场景

- 时间:2026-04-18

-

- 嵌入式洗碗机安装要拆橱柜吗?

- 时间:2026-04-18