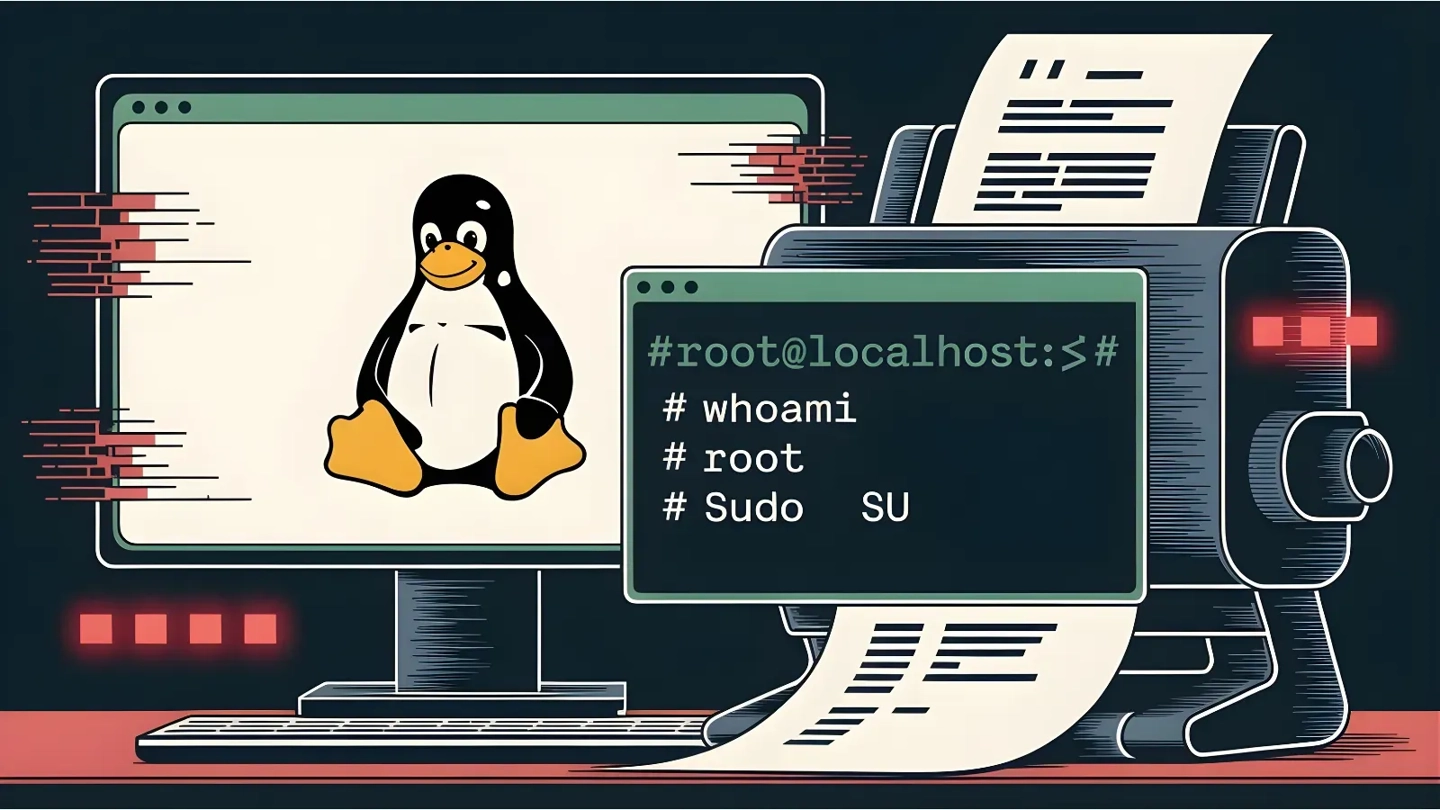

Linux 打印系统 CUPS 爆出高危漏洞,零点击提权至 root 最高权限

时间:2026-05-02 | 作者:318050 | 阅读:0Linux打印服务CUPS爆出高危漏洞,零点击即可提权至root

4月7日,科技媒体cyberkendra发布深度博文,揭露了Linux系统核心组件——打印服务CUPS存在严重的安全漏洞链。

这意味着攻击者无需任何身份凭证,就能远程执行代码,并直接提升至系统的最高权限:root。

两个漏洞,一条完整的攻击链

这并非单一漏洞。安全研究员Asim Manizada在AI工具辅助下,挖出了一条环环相扣的攻击路径。

它涉及两个漏洞:

- CVE-2026-34980

- CVE-2026-34990

两者单独存在局限,但串联后威力巨大。

攻击者可以从网络访问切入,最终以root权限向系统任意位置写入文件。

例如,覆盖/etc/sudoers.d/目录下的文件,就等于拿到了整个系统的控制权。

CVE-2026-34980:从远程执行到本地立足

第一个漏洞CVE-2026-34980,根源在于CUPS处理打印任务属性时的逻辑缺陷。

具体来说,系统在对属性进行序列化和重新解析时,对换行符的转义处理出错,导致换行符被保留。

攻击者可向共享的PostScript打印队列发送恶意任务。

通过日志记录机制,他们能注入恶意的PPD配置标记,从而诱导CUPS执行任意二进制文件。

这一步成功,攻击者就能以“lp”用户身份实现远程代码执行,成功在系统内部“着陆”。

CVE-2026-34990:本地提权的致命一跃

仅有“lp”用户权限不够,关键的第二跃来自CVE-2026-34990。

此漏洞在默认配置下即可触发。任何本地无特权用户,都可以绑定一个TCP端口,并创建一个指向自身监听端口的临时打印机。

这一操作会诱使CUPS使用Local方案进行认证,并意外暴露出一个管理令牌(token)。

攻击者一旦抓取到这个token,便可利用一个竞态条件。

他们能在系统清除并验证令牌前,快速将一个打印队列持久化,并将其指向file:///etc/sudoers.d/等关键系统路径。

于是,一个普通打印任务,就被偷梁换柱,变成了root级别的文件写入操作。

漏洞核心与当前状况

整条利用链最致命的一环,在于成功绕过了CUPS对file:设备URI的安全检查。

问题出在流程设计上:

- 系统会先在临时打印机路径中存储URI。

- 安全检查却要等到共享标志清除临时状态后才执行。

结果,这个安全检查实际上从未生效过。

截至2026年4月5日,情况依然严峻。

尽管公共代码库已有相关修复提交,但官方尚未发布任何修补后的版本。

目前最新的2.4.16版本,仍暴露在这条高危漏洞链之下。

这意味着,无数Linux系统正面临无需用户交互即可被夺取最高权限的风险。

对于系统管理员而言,现在是保持高度警惕的关键时刻。

来源:整理自互联网

免责声明:文中图文均来自网络,如有侵权请联系删除,心愿游戏发布此文仅为传递信息,不代表心愿游戏认同其观点或证实其描述。

相关文章

更多-

- 崩坏星穹铁道热血难凉成就攻略

- 时间:2026-05-02

-

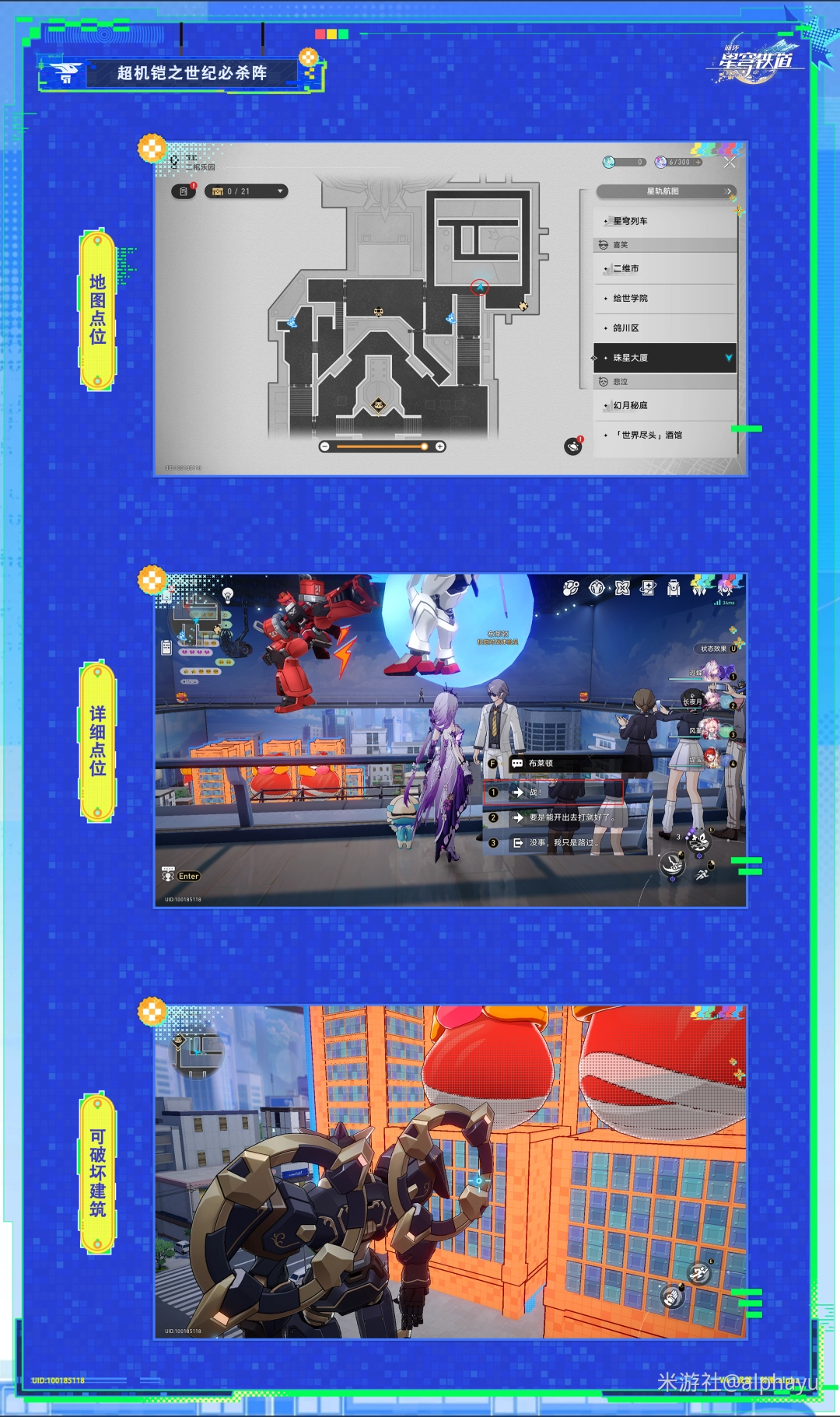

- 崩坏星穹铁道超机铠之世纪必杀阵成就攻略

- 时间:2026-05-02

-

- 好用的手机视频播放器排行榜2026

- 时间:2026-05-02

-

- 大店小二兑换码大全2026

- 时间:2026-05-02

-

- 支持PCIe 5.0的主板有哪些适合i9处理器?

- 时间:2026-05-02

-

- 燃气热水器怎么清洗过滤网

- 时间:2026-05-02

-

- 三角洲行动航天基地3月25日密码2026

- 时间:2026-05-02

-

- 尼康Z系列相机值得买吗?

- 时间:2026-05-02

精选合集

更多大家都在玩

大家都在看

更多-

- 修真高手手游贞德阵容搭配指南

- 时间:2026-05-02

-

- 红色沙漠战场之光套装怎么获得

- 时间:2026-05-02

-

- 红色沙漠残响峭壁古代遗迹解谜攻略

- 时间:2026-05-02

-

- 龙魂大陆戒指如何获取-龙魂大陆怎么得到戒指

- 时间:2026-05-02

-

- 牧场气息手游精灵玩法指南

- 时间:2026-05-02

-

- 无限轮回推图的方法是什么-无限轮回如何进行推图

- 时间:2026-05-02

-

- 落落大方的你配上自拍照朋友圈就这么发

- 时间:2026-05-02

-

- 适合五月发的朋友圈文案

- 时间:2026-05-02