SSID广播关闭指南 无线网络名称隐藏设置教程

时间:2026-05-10 | 作者:318050 | 阅读:0设置过无线路由器的朋友,对SSID这个名词肯定不陌生。

但你是否真正清楚SSID广播到底是什么?把它关掉,真的就能高枕无忧了吗?今天,我们就来深入聊聊这个话题。

SSID广播是什么?

SSID,全称Service Set Identifier,你可以把它理解为一个无线网络的“名字”。

这个名称最长可以有32个字符。你的无线设备(比如手机、电脑)就是通过识别不同的SSID,来接入对应的网络。

通常,无线路由器(或AP)会主动对外“喊”出自己的名字,这就是“SSID广播”。周围的设备通过扫描,就能轻松发现并连接它。

但出于安全考虑,我们可以让路由器“保持沉默”,不进行广播。这样一来,只有预先知道这个网络名称并手动设置的设备,才能成功接入。

简单来说,SSID就是一个局域网的身份证,只有持有相同“证件”的设备才能互相通信。

有些高级的无线路由器还能设置多个SSID,分别对应不同的网络或访客需求。

SSID广播可以关闭吗?

当然可以,而且操作非常简单。

目前,绝大多数家用和企业无线网络都采用开放式或WEP加密,路由器默认会广播SSID。但WEP加密早已被公认为形同虚设,极易被破解。

于是,很多稍有安全意识的朋友就会想:那我干脆把SSID广播关掉,或者把名字设得古怪一些,不就让别人找不到我的网络了吗?

这个想法很自然。

如何关闭SSID广播?

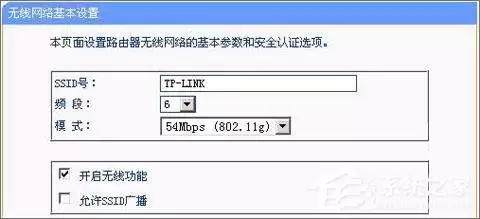

具体操作上,以常见的TP-LINK路由器为例,你只需在无线设置页面,找到“开启SSID广播”或类似选项,取消勾选即可,如图1所示。

图1 在TP-LINK无线路由器中关闭SSID广播

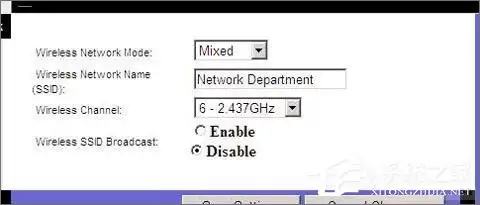

对于Linksys等其他品牌的路由器,原理也一样,通常在无线设置主页面将“Wireless SSID Broadcast”设置为“Disable”,如图2所示。

图2 在Linksys无线路由器中关闭SSID广播

关闭广播真的安全吗?

关闭广播后,你需要在自己所有的合法设备上手动输入这个SSID才能连接。

这听起来似乎很安全,因为“看不见”就等于“进不来”,对吧?

事实上,这种安全提升非常有限,在真正的攻击者面前,隐藏的SSID几乎无所遁形。

隐藏的SSID是如何被发现的?

攻击者探测无线网络,主要依靠被动监听,而非主动询问。

专业的无线探测工具(如Kismet)即使在AP不广播信标帧的情况下,也能通过监听正常的无线数据通信来发现网络。因为当合法客户端与AP连接时,SSID会以明文形式传输。

攻击者只需要耐心等待,或者“帮”你加速这个过程。

早在2005年的BlackHat大会上,就有一款名为Essid-Jack的工具被公开,专门用于“钓出”隐藏的SSID。

时至今日,针对主流的802.11b/g/n网络,攻击者至少有三种成熟的方法来获取隐藏的SSID。

方法一:抓包分析法

这是最直接的方法。

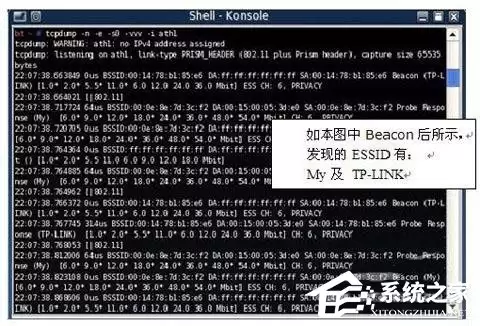

攻击者只需在目标网络附近抓取一段时间的无线数据包,然后使用网络分析工具(如OmniPeek、Wireshark,甚至在Linux下使用tcpdump命令)进行分析,很快就能从数据帧中提取出SSID,如图3、图4所示。

图3 使用网络分析工具查看无线数据

图4 在Linux下使用tcpdump分析数据

方法二:暴力破解法

如果被动等待太慢,攻击者会选择主动出击——暴力猜解。

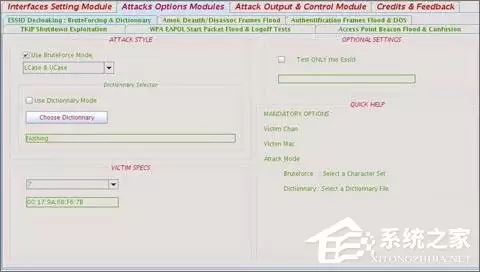

他们可以使用MDK3等工具,对目标AP的MAC地址发起在线攻击,尝试所有可能的字符组合来碰撞出正确的SSID。

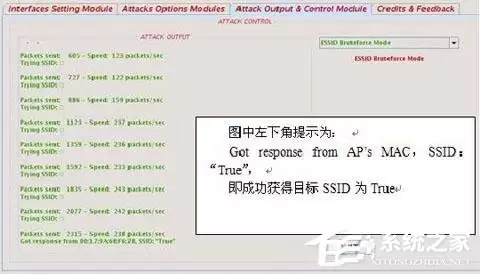

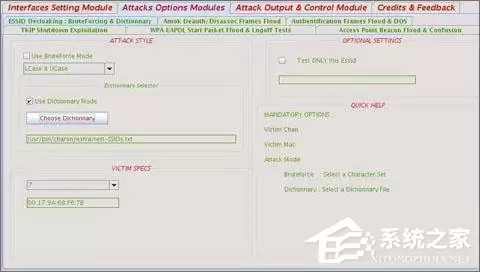

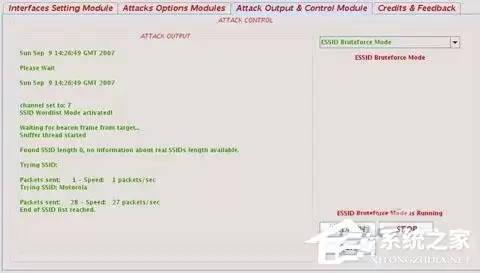

如图5所示,攻击者可以设定字符集(如大小写字母),并指定目标频道和MAC地址。图6展示了攻击过程,每秒尝试上百次。结果如图7所示,仅用14秒就成功破解出SSID为“True”。

图5 设置为暴力破解模式

图6 正在暴力破解SSID中

图7 成功破解出SSID

如果目标SSID是常见的单词或生日等有规律的组合,攻击者还可以使用预先准备好的字典进行破解,效率可能更高,如图8、图9所示。

图8 设置为字典破解模式

图9 正在进行字典破解SSID中

方法三:Deauth攻击法

这是一种更“主动”的方法。

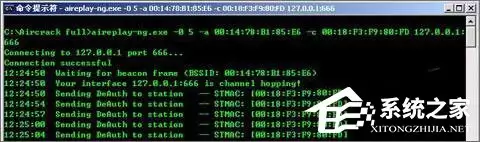

Deauth(解除认证)攻击是无线拒绝服务攻击的一种。攻击者通过向已连接的目标AP和客户端发送特定的解除认证数据包,迫使它们断开连接。

关键在于,一旦合法的客户端被踢下线,它会自动尝试重连AP。而在重连的握手过程中,SSID会明文传输。攻击者只需在一旁监听,就能轻松捕获这个隐藏的SSID。

具体步骤清晰明了:

- 首先,用airodump-ng扫描,对于关闭广播的AP,SSID栏只会显示其长度,如图11中的“length: 7”。

- 接着,发动Deauth攻击(如图12),迫使客户端断开。

- 最后,再次观察扫描结果,原本隐藏的SSID“TP-LINK”便原形毕露了,如图13所示。

图11 扫描到关闭SSID的无线接入点

图12 发送Deauth攻击包

图13 获得隐藏的SSID

结论与真正的安全建议

所以,结论很明确:

关闭SSID广播,确实能增加一点技术门槛,防止完全不懂的路人随意连接,算是一种“隐蔽式安全”。但它绝非铜墙铁壁,无法阻挡稍有技术的攻击者。上述三种方法,对于采用WPA或WPA2加密的网络同样有效。

真正的无线安全,绝不能只依赖于“隐藏”。它应该是一个组合拳:

- 使用强加密方式(如WPA2/WPA3)

- 设置高强度的复杂密码

- 启用MAC地址过滤

- 定期更新路由器固件

关闭SSID广播,顶多算是这个安全链条中一个微小的补充环节,切勿将其当作主要防御手段。

来源:整理自互联网

免责声明:文中图文均来自网络,如有侵权请联系删除,心愿游戏发布此文仅为传递信息,不代表心愿游戏认同其观点或证实其描述。

相关文章

更多-

- 大鱼必看!3步钓到巨物,手把手教你爆护

- 时间:2026-05-10

-

-

- 小米手机截图怎么做?详细步骤教程

- 时间:2026-05-10

-

- 初夏官方活动指南与最新资讯

- 时间:2026-05-10

-

- 您想问的是:直饮机烧水能到100℃吗?

- 时间:2026-05-10

-

- 荣耀手机怎么关5G?简单几步搞定

- 时间:2026-05-10

-

- 明基投影仪怎么用HDMI连电脑?步骤详解

- 时间:2026-05-10

-

- 原来小米截图可以不按电源?轻松学会这招!

- 时间:2026-05-10

精选合集

更多大家都在玩

大家都在看

更多-

- 闪耀吧噜咪噜咪卡获取方法

- 时间:2026-05-10

-

- "你的人生开心就是满分"朋友圈文案

- 时间:2026-05-10

-

- 你越这样他越想联系你"

- 时间:2026-05-10

-

- 楚姓搞怪昵称怎么取?女生网名100个精选

- 时间:2026-05-10

-

- 三角洲行动肯小桶口令触发方法

- 时间:2026-05-10

-

- 母亲节请发一条不一样朋友圈

- 时间:2026-05-10

-

- 温暖英文女生名字大全:100个精选推荐

- 时间:2026-05-10

-

- 拇指军团什么时候出 公测上线时间预告

- 时间:2026-05-10